licious software, también llamado badware que tiene por objeto alterar el normal funcionamiento de la computadora, sin el permiso o el conocimiento del usuario hecho maliciosamente por otra persona.

Estos malware tienen finalidades muy diversas ya que en esta categoría, encontramos desde un troyano hasta un spyware, los cuales son los programas de la actualidad que lo conforman.

Un virus informático es un malware, el cual significa ma

Los virus, habitualmente, reemplazan archivos ejecutables por otros infectados con el código de este. Los virus pueden destruir, de manera intencionada, los datos almacenados en un ordenador, aunque también existen otros más "benignos", que solo se caracterizan por ser molestos.

Los virus informáticos tienen, básicamente, la función de propagarse, no se replican a sí mismos por que no tienen esa facultad como el gusano informático, depende de un software para propagarse, son muy dañinos y algunos contienen además una carga dañina (payload) con distintos objetivos, desde una simple broma hasta realizar daños importantes en los sistemas, o bloquear las redes informáticas generando tráfico inútil.

Existen una variedad de virus en función de su forma de actuar o de su forma de infectar clasificados de la siguiente manera:

Acompañante

Acompañante

Estos virus basan su principio en que MS-DOS, ejecuta el primer archivo C OM y EXE del mismo directorio. El virus crea un archivo COM con el mismo nombre y en el mismo lugar que el EXE a infectar. Después de ejecutar el nuevo archivo COM creado por el virus y cede el control al archivo EXE.

OM y EXE del mismo directorio. El virus crea un archivo COM con el mismo nombre y en el mismo lugar que el EXE a infectar. Después de ejecutar el nuevo archivo COM creado por el virus y cede el control al archivo EXE.

OM y EXE del mismo directorio. El virus crea un archivo COM con el mismo nombre y en el mismo lugar que el EXE a infectar. Después de ejecutar el nuevo archivo COM creado por el virus y cede el control al archivo EXE.

OM y EXE del mismo directorio. El virus crea un archivo COM con el mismo nombre y en el mismo lugar que el EXE a infectar. Después de ejecutar el nuevo archivo COM creado por el virus y cede el control al archivo EXE.

Archivo

Los virus que infectan archivos del tipo *.EXE, *.DRV, *.DLL, *.BIN, *.OVL, *.SYS e incluso BAT. Este tipo de virus se añade al principio o al final del archivo. Estos se activan cada vez que el archivo infectado es ejecutado, ejecutando primero su código vírico y luego devuelve el control al programa infectado pudiendo permanecer residente en la memoria durante mucho tiempo después de que hayan sido activados.

Este tipo de virus de dividen el dos:Virus de Acción Directa que son aquellos que no se quedan residentes en memoria y se replican en el momento de ejecutar el fichero infectado y los virus de Sobrescritura que corrompen el fichero donde se ubican al sobrescribirlo.

Bug-ware es el termino dado a programas informáticos legales diseñados para realizar funciones concretas. Debido a una inadecuada comprobación de errores o a una programación confusa causan daños al hardware o al software del sistema.

Muchas veces los usuarios finales aducen esos daños a la actividad de virus informáticos. Los programas bug-ware no son en absoluto virus informáticos, simplemente son fragmentos de código mal implementado, que debido a fallos lógicos, dañan el hardware

Macro

De acuerdo con la Internacional Security Association, los virus macro forman el 80% de todos los virus y son los que más rápidamente han crecido en toda la historia de los ordenadores en los últimos 5 años. A diferencia de otros tipos de virus, los virus macro no son exclusivos de ningún sistema operativo y se diseminan fácilmente a través de archivos adjuntos de e-mail, disquetes, bajadas de Internet, transferencia de archivos y aplicaciones compartidas.

Los virus macro son, sin embargo, aplicaciones específicas. Infectan las utilidades macro que acompañan ciertas aplicaciones como el Microsoft Word y Excel, lo que significa que un Word virus macro puede infectar un documento Excel y viceversa.

En cambio, los virus macro viajan entre archivos en las aplicaciones y pueden, eventualmente, infectar miles de archivos. Los virus macro son escritos en Visual Basic y son muy fáciles de crear. Pueden infectar diferentes puntos de un archivo en uso, por ejemplo, cuando éste se abre, se graba, se cierra o se borra. Lo primero que hacen es modificar la plantilla maestra (normal.dot) para ejecutar varias macros insertadas por el virus, así cada documento que abramos o creemos, se incluirán las macros víricas.

Con la posibilidad de contener un virus convencional, cambiar un ejecutable o DLL e insertarlo en el sistema.

Caballo de Troya

Es un programa dañino que se oculta en otro programa legítimo, y que produce sus efectos perniciosos al ejecutarse este ultimo. En este caso, no es capaz de infectar otros archivos o soportes, y sólo se ejecuta una vez, aunque es suficiente, en la mayoría de las ocasiones, para causar su efecto destructivo.

Gusano o Worm

Es un programa cuya única finalidad es la de ir consumiendo la memoria del sistema, se copia asi mismo sucesivamente, hasta que desborda la RAM, siendo ésta su única acción maligna.

Virus de sobreescritura

Sobreescriben en el interior de los archivos atacados, haciendo que se pierda el contenido de los mismos.

Virus de Programa

Comúnmente infectan archivos con extensiones .EXE, .COM, .OVL, .DRV, .BIN, .DLL, y .SYS., los dos primeros son atacados más frecuentemente por que se utilizan mas.

Virus de Boot

Son virus que infectan sectores de inicio y booteo (Boot Record) de los diskettes y el sector de arranque maestro (Master Boot Record) de los discos duros; también pueden infectar las tablas de particiones de los discos.

Virus Residentes

Virus Residentes

Se colocan automáticamente en la memoria de la computadora y desde ella esperan la ejecución de algún programa o la utilización de algún archivo.

Virus de enlace o directorio

Virus de enlace o directorio

Modifican las direcciones que permiten, a nivel interno, acceder a cada uno de los archivos existentes, y como consecuencia no es posible localizarlos y trabajar con ellos.

Virus mutantes o polimórficos

Virus mutantes o polimórficos

Son virus que mutan, es decir cambian ciertas partes de su código fuente haciendo uso de procesos de encriptación y de la misma tecnología que utilizan los antivirus. Debido a estas mutaciones, cada generación de virus es diferente a la versión anterior, dificultando así su detección y eliminación.

Virus falso o Hoax

Virus falso o Hoax

Los denominados virus falsos en realidad no son virus, sino cadenas de mensajes distribuídas a través del correo electrónico y las redes. Estos mensajes normalmente informan acerca de peligros de infección de virus, los cuales mayormente son falsos y cuyo único objetivo es sobrecargar el flujo de información a través de las redes y el correo electrónico de todo el mundo.

Virus Múltiples

Virus Múltiples

Son virus que infectan archivos ejecutables y sectores de booteo simultáneamente, combinando en ellos la acción de los virus de programa y de los virus de sector de arranque.

____________________________________________

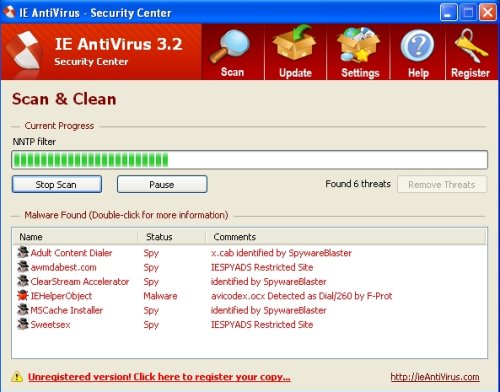

Para poder obtener una idea de lo que estamos hablando se puede observar el siguiente video clikeando en la imagen:

____________________________¿Cuáles son las características de éstos?

Casi todos los virus presentan cinco características fundamentales:

- Son segmentos de códigos intercalados dentro de programas normales.

- Se autorreproducen creando duplicados de sí mismo.

- Modifican el comportamiento del sistema operativo.

- Se propagan infectando programas ejecutables.

- Presentan efectos destructivos, bien como acción directa del virus, bien como resultado indirecto de la acción reproductora.

Pero Las fases de actuación de un virus son las siguientes:

Pero Las fases de actuación de un virus son las siguientes: - Infección: el virus llega al ordenador dentro de un programa contaminado contenido en algún disquete. El usuario, inconsciente del peligro potencial, ejecuta el programa infectado, con lo que el virus toma control del sistema operativo del ordenador. Los virus informáticos no afectan (si están bien diseñados) al funcionamiento normal de los programas que infectan, por lo que es difícil darse cuenta de que el programa lleva en su interior un pequeño intruso.

- Latencia: una vez infectado el sistema operativo, es decir, una vez instalado el virus dentro del ordenador, comienza la fase de latencia. Durante la misma, el virus tiene en todo momento control sobre lo que en sistemas ocurre, y comienza a infectar todos los programas ejecutables que se ponen a su alcance. Todo programa que utilicemos en el ordenador durante esta etapa será modificado por el virus para incluir en él una copia del mismo, de tal forma que si copiamos uno de esos programas en un disquete y lo llevamos a otro ordenador, la infección se propagará a éste.

- Activación: una vez que se da una determinada circunstancia, como por ejemplo la llegada de una cierta fecha, el virus se activa y comienza su acción destructora, sea cual sea ésta. También, un virus puede llevar la cuenta de cuántos programas ha infectado desde su instalación en un ordenador, y activarse al alcanzar una determinada cifra. El tipo de acción destructora es muy variado: desde virus que borran todos los ficheros que tratemos de ejecutar, a otros que hacen aparecer objetos en la pantalla que interfieren con lo que en ese momento estemos haciendo, pasando por los que formatean directamente el disco duro haciéndonos perder todos los ficheros.

____________________________________________¿Cómo llegan éstos a su computadora?

Llegan por medio de:

Llegan por medio de:- Llegada desde el puerto de comunicaciones: A través del puerto de comunicaciones puede entrar un programa que consigue traspasar el control que impone las palabras de acceso y los protocolos de intercambio de información. También hay que considerar aquí las redes locales. Aunque la conexión a la red local no se realiza exactamente a través del puerto de comunicaciones, el mecanismo de intercambio de información a entre los distintos nodos de la red es bastante parecido al intercambio de información a través de un módem.

- Llegada por medio de discos: La llegada del parásito o programa nocivo se puede producir cuando se ejecuta algún programa contaminado, contenido en un disco, que nos presta otro usuario, con el fin de copiarlo o de compartir programas.